Guida Completa ai Proxy Trasparenti: Vantaggi, Svantaggi e Casi d'Uso

Nella tecnologia di rete sempre più complessa di oggi, il termine "proxy" non è più nuovo.

Tuttavia, tra le varie modalità di proxy, il "proxy trasparente" è diventato una tecnologia fondamentale in scenari come il networking aziendale, la gestione del Wi-Fi pubblico e l'accelerazione del gateway domestico grazie alla sua caratteristica di non richiedere configurazioni da parte del client.

Questo articolo analizzerà approfonditamente i principi di funzionamento, i principali vantaggi e svantaggi dei proxy trasparenti, così come i tipici scenari di applicazione nella vita reale.

Che cos'è un Proxy Trasparente?

Proxy Trasparente (Proxy Trasparente), noto anche come "proxy di intercettazione" o "proxy forzato".

La sua definizione fondamentale risiede nella parola "trasparente": i client (come telefoni e computer) non devono effettuare alcuna impostazione del protocollo proxy e potrebbero nemmeno essere a conoscenza dell'esistenza del server proxy.

Il traffico che generano viene automaticamente reindirizzato al server proxy per l'elaborazione.

Panoramica Breve del Meccanismo di Funzionamento

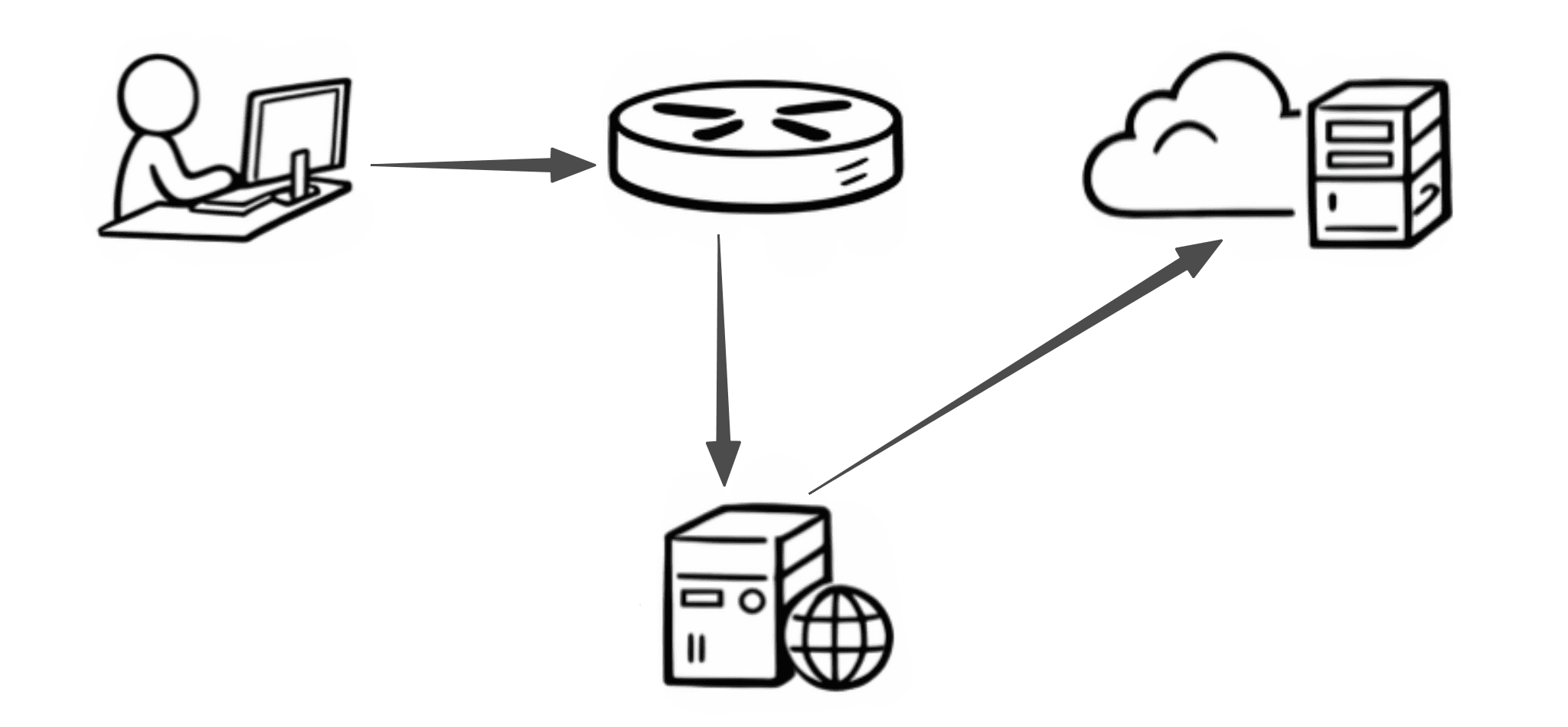

I proxy trasparenti sono tipicamente implementati all'uscita della rete (come router o gateway).

1. Intercettazione: Quando un client avvia una richiesta esterna, il pacchetto dati raggiunge prima il dispositivo gateway.

2. Reindirizzamento: Il gateway intercetta il traffico in base a regole preimpostate (come iptables o nftables) e lo reindirizza a un servizio proxy locale o designato.

3. Elaborazione: Il servizio proxy prende in carico la connessione e avvia l'accesso al server target per conto del client in base al contenuto della richiesta.

4. Restituzione: La risposta dal server target viene restituita al client tramite il proxy.

Per il client, l'intero processo di comunicazione rimane "trasparente", apparendo come se fosse direttamente connesso al server target.

Vantaggi dei Proxy Trasparenti

1. Accesso Senza Configurazione

Questo è il principale punto di forza dei proxy trasparenti. Per gli amministratori, non è necessario configurare manualmente i proxy su centinaia o migliaia di dispositivi terminali, riducendo notevolmente i costi operativi.

Per gli utenti, basta connettersi alla rete affinché tutte le funzioni di accelerazione, filtraggio o auditing abbiano effetto immediato.

2. Supporto Cross-Dispositivo e Cross-App

Molti dispositivi smart home (come TV smart e altoparlanti smart) o software legacy non supportano impostazioni proxy manuali.

I proxy trasparenti possono intercettare il traffico a livello di rete (L3/L4), consentendo loro di coprire forzatamente tutto il traffico, raggiungendo davvero un takeover di rete in stile "family bucket".

3. Gestione e Audit Centralizzati

Negli ambienti aziendali, i proxy trasparenti possono fungere da nodo centrale per implementare uniformemente le politiche di sicurezza.

Ad esempio, vietare l'accesso a domini dannosi, eseguire scansioni in tempo reale per virus nel traffico, registrare i log di accesso, ecc., mentre i dipendenti non possono eludere la supervisione annullando le impostazioni del proxy del browser.

4. Maggiore Efficienza della Rete (Meccanismo di Cache)

Introducendo funzioni di caching (come Squid) nei proxy trasparenti, le risorse statiche comunemente utilizzate (immagini, pacchetti di aggiornamento) possono essere memorizzate localmente.

Quando più utenti accedono allo stesso contenuto, il proxy restituisce direttamente la cache, risparmiando larghezza di banda e riducendo la latenza.

Potenziali Svantaggi e Sfide

Sebbene i proxy trasparenti sembrino perfetti, affrontano anche molte questioni difficili nell'implementazione reale:

1. Conflitto con Certificati e Crittografia (HTTPS)

Questa è la maggiore sfida attualmente affrontata dai proxy trasparenti. Poiché HTTPS è progettato per prevenire attacchi man-in-the-middle (MITM), il comportamento di intercettazione del traffico da parte dei proxy trasparenti è essenzialmente una forma di operazione man-in-the-middle.

Se si tratta solo di un semplice inoltro del traffico, il proxy non può leggere il contenuto crittografato.

Se è necessario filtrare i contenuti (come bloccare URL specifici), il proxy deve installare un certificato radice autofirmato (CA), il che è complicato da gestire sui dispositivi mobili e comporta rischi per la sicurezza.

2. Collo di Bottiglia delle Prestazioni

Poiché tutto il traffico di rete deve passare attraverso il processo di intercettazione e decompressione al gateway, ciò pone elevate richieste sull'hardware del gateway (CPU e memoria). Se il servizio proxy si interrompe, aumenta anche il rischio di disconnessione della rete locale.

3. Problemi di Spoofing IP e Tracciabilità

Sebbene i proxy trasparenti operino a livello di trasporto, se configurati in modo errato, il server target vedrà l'IP del server proxy anziché l'IP reale del client. Questo può portare a errate valutazioni in alcuni sistemi di autenticazione o controllo del rischio basati su IP.

Casi d'Uso Tipici

1. Gestione della Sicurezza della Rete Aziendale

Molte aziende utilizzano proxy trasparenti per implementare DLP (Data Loss Prevention). Intercettando il traffico in uscita dei dipendenti, il sistema può identificare e bloccare automaticamente i caricamenti di documenti contenenti parole chiave sensibili o segreti aziendali.

2. Accelerazione del Gateway Domestico/Ufficio Piccolo

Nei circoli degli appassionati, i proxy trasparenti vengono spesso implementati utilizzando "router bypass" o "router principali". Configurando regole di deviazione al gateway, è possibile ottenere quanto segue:

· Accelerazione automatica per l'accesso all'estero (come velocizzare GitHub).

· Blocco totale degli annunci di rete: rimuovendo i nomi di dominio degli annunci prima che il traffico entri nel dispositivo.

3. Portale Captivo per l'Autenticazione del Wi-Fi Pubblico

La pagina di accesso che ti reindirizza automaticamente dopo aver connesso il Wi-Fi in aeroporti o hotel è alimentata da proxy trasparenti. Intercetta la tua richiesta HTTP iniziale e ti costringe a reindirizzarti al gateway di autenticazione.

4. Filtraggio dei Contenuti in Istituzioni Educative e di Ricerca

Le biblioteche scolastiche utilizzano spesso proxy trasparenti per limitare l'accesso a specifiche categorie di siti web o fornire un'uscita unificata per l'accesso off-campus a risorse accademiche (come IEEE, CNKI).

Proxy Trasparente vs. Proxy Esplicito

Proxy Trasparente: Gli utenti non necessitano di alcuna configurazione; il traffico viene automaticamente intercettato e inoltrato al server proxy dalla rete.

Proxy Esplicito: Si riferisce all'IP proxy che gli utenti generali acquistano, il quale deve essere attivamente configurato nel sistema o nel software indirizzo proxy (IP + porta).

| Dimensione | Proxy Trasparente | Proxy Esplicito |

|---|---|---|

| Necessità di Configurazione | ❌ No | ✅ Sì |

| Consapevolezza dell'Utente | ❌ Ignara | ✅ Consapevole |

| Controllo | Amministratore di Rete | Utente |

| Supporto per l'Anonymato | ❌ Generalmente Non Supportato | ✅ Supportato |

| Posizione di Implementazione | Livello di Rete (Gateway/Filtro) | Client (Browser/Sistema) |

| Usi Tipici | Controllo, Filtraggio, Cache | Accesso, Sviluppo, Privacy |

Conclusione

Attraverso questo articolo, hai acquisito una comprensione generale dei concetti di base, dei principi e delle applicazioni dei proxy trasparenti. Per i manager tecnici, scegliere un proxy trasparente significa scegliere "controllo più forte".

Per gli utenti comuni, comprendere i principi di funzionamento dei proxy trasparenti aiuta a bilanciare meglio l'esperienza online con la privacy personale in un ambiente di rete sempre più complesso.

Se desideri approfondire conoscenze relative ai proxy, come le differenze tra i diversi tipi di proxy, i metodi di implementazione effettivi o come scegliere e ottimizzare in scenari specifici, puoi trovare analisi più sistematiche e guide pratiche sul nostro sito web.