Guide du débutant sur les Proxy IP : Qu'est-ce qu'un proxy inverse ?

Lorsqu’ils sont confrontés aux IP proxy, au déploiement de serveurs ou à l’architecture de sites web, de nombreuses personnes rencontrent le terme « proxy inverse ». Il s’agit principalement d’une infrastructure au service des sites web et des serveurs. Cet article se concentre sur les concepts de base, le principe de fonctionnement et les cas d’utilisation courants des reverse proxies, afin de vous aider à mieux comprendre cette notion.

Notions de base du proxy

Dans les réseaux, la fonction principale d’un proxy est en réalité très simple : ajouter une couche intermédiaire entre l’initiateur de la requête et la cible. La véritable différence réside dans le camp où se situe cette couche intermédiaire : agit-elle au nom de l’utilisateur ou reçoit-elle les requêtes pour le compte du serveur ? C’est précisément en raison de ces positions et rôles différents que les proxies sont divisés en deux modes fondamentalement distincts : Proxy direct (Forward Proxy) et proxy inverse (Reverse Proxy).

Qu’est-ce qu’un proxy inverse ?

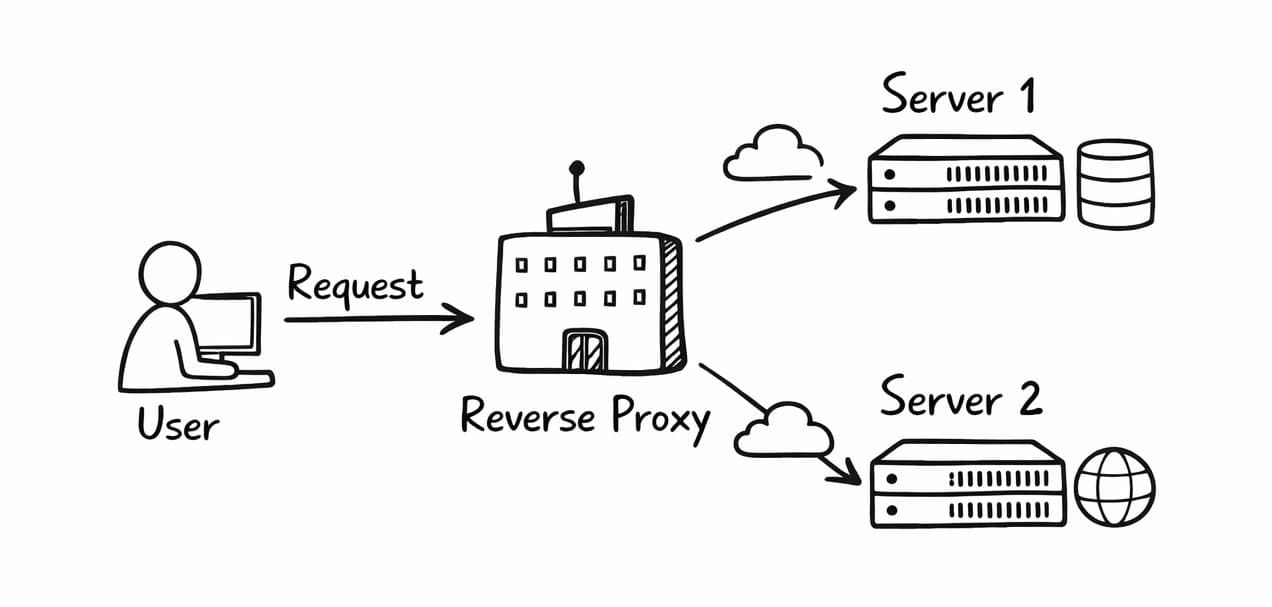

Un proxy inverse est un mécanisme de proxy déployé côté serveur. Il sert principalement à recevoir les requêtes des utilisateurs pour le compte des serveurs backend, puis à les transmettre aux serveurs réellement chargés de traiter la logique métier. Pour les utilisateurs, le processus d’accès est totalement transparent et ressemble à une visite normale d’un site web ; toutefois, dans l’architecture réelle, les requêtes arrivent d’abord sur le serveur de proxy inverse, et non directement sur le serveur backend fournissant le service.

Fonctionnement d’un proxy inverse

Un flux d’accès typique via un proxy inverse se déroule comme suit :

1. L’utilisateur visite www.example.com dans son navigateur.

2. La requête atteint d’abord le serveur de proxy inverse (par exemple Nginx, Cloudflare).

3. Le proxy inverse transfère la requête vers les serveurs backend (A / B / C) selon des règles prédéfinies.

4. Le serveur backend renvoie les données.

5. Le proxy inverse renvoie le résultat à l’utilisateur.

L’ensemble du processus est totalement transparent pour l’utilisateur.

Les utilisateurs ne savent ni combien de serveurs backend existent, ni quelles sont leurs véritables adresses IP.

Quels problèmes un proxy inverse résout-il ?

1. Masquer l’IP réelle du serveur et renforcer la sécurité

Concrètement, les serveurs backend ne sont pas exposés directement au réseau public ; toutes les requêtes des utilisateurs passent d’abord par le serveur de proxy inverse. Ainsi, les hackers ou attaquants ne voient que l’adresse IP du proxy inverse et ne peuvent pas attaquer directement le serveur métier réel. Même si l’adresse IP d’un serveur backend venait à être divulguée par erreur, il est possible de la remplacer rapidement en modifiant la configuration du proxy inverse, ce qui réduit considérablement les risques. C’est pour cette raison que de nombreux grands sites et services adoptent une architecture de proxy inverse.

2. Équilibrage de charge pour supporter un trafic élevé

Les reverse proxies peuvent répartir les requêtes des utilisateurs sur plusieurs serveurs backend, évitant ainsi qu’un seul serveur ne supporte une charge excessive. Cet équilibrage de charge améliore non seulement la capacité globale de traitement du système, mais garantit également la stabilité du site en période de fort trafic. Les méthodes courantes incluent le round-robin, la pondération et le nombre minimal de connexions. Sans proxy inverse, de nombreux grands sites auraient du mal à offrir un service stable et efficace.

3. Accélérer l’accès et réduire la charge des serveurs

Les reverse proxies peuvent également effectuer de nombreuses optimisations « intermédiaires », comme la mise en cache de ressources statiques (images, fichiers CSS et JavaScript) afin de réduire les requêtes répétées vers les serveurs backend. En outre, ils peuvent fournir le contenu depuis des nœuds proches de l’utilisateur, améliorant ainsi la vitesse d’accès au site : c’est essentiellement le principe des réseaux de diffusion de contenu (CDN).

4. Gestion centralisée de HTTPS, de la sécurité et des règles

Les reverse proxies assument souvent des rôles clés, tels que le déploiement centralisé des certificats HTTPS, la redirection automatique des requêtes HTTP vers HTTPS, la limitation de débit, la protection anti-scraping et pare-feu applicatif (WAF), ainsi que la journalisation et le contrôle des accès.

Proxy inverse vs proxy direct

Proxy direct (IP proxy)

Nécessite généralement une configuration manuelle par l’utilisateur. Il est principalement utilisé pour masquer l’IP réelle, faciliter l’accès interrégional ou effectuer des opérations de comptes et de collecte de données. La plupart des proxies résidentiels et des proxies de centres de données disponibles à l’achat sont des proxies directs.

Proxy inverse

Il se situe côté serveur. Il est principalement utilisé pour soutenir l’architecture du site, renforcer la sécurité et améliorer les performances d’accès.

Tableau comparatif

| Élément de comparaison | Proxy direct | Proxy inverse |

|---|---|---|

| Cible du proxy | Utilisateur | Serveur |

| Déploiement | Côté client | Côté serveur |

| Nécessite une configuration | Oui | Non |

| Change l’IP de l’utilisateur | Oui | Non |

| Usages courants | Contournement géographique, confidentialité, IP proxy | Équilibrage de charge, sécurité, accélération |

Qui peut utiliser un proxy inverse ?

·Propriétaires de sites / Développeurs

·Fournisseurs de services API

·Produits SaaS / plateformes

·Opérateurs de services à forte concurrence

·Personnel IT / exploitation en entreprise

Résumé

En tant qu’infrastructure clé côté serveur, le proxy inverse joue un rôle indispensable dans l’architecture réseau moderne. Il permet de masquer efficacement les adresses IP réelles des serveurs, d’améliorer la sécurité du système, de répartir la charge d’accès grâce à l’équilibrage de charge et de garantir la stabilité des sites web. Par ailleurs, il améliore l’expérience d’accès, centralise la gestion des certificats de sécurité et des règles d’accès, et simplifie l’exploitation des serveurs. Comprendre les principes de fonctionnement et les scénarios d’application des différents types de proxies aide à concevoir et maintenir des services réseau efficaces et sécurisés.