Guia Completo sobre Proxies Transparentes: Prós, Contras e Casos de Uso

Na tecnologia de rede cada vez mais complexa de hoje, o termo "proxy" não é mais novo.

No entanto, entre os vários modos de proxy, o "proxy transparente" se tornou uma tecnologia central em cenários como redes empresariais, gerenciamento de Wi-Fi público e aceleração de gateway doméstico devido à sua característica de não exigir configuração do cliente.

Este artigo analisará profundamente os princípios de funcionamento, as principais vantagens e desvantagens dos proxies transparentes, bem como os cenários de aplicação típicos na vida real.

O que é um Proxy Transparente?

Proxy Transparente (Proxy Transparente), também conhecido como "proxy de interceptação" ou "proxy forçado".

Sua definição central reside na palavra "transparente": os clientes (como telefones e computadores) não precisam fazer nenhuma configuração de protocolo de proxy e podem nem mesmo estar cientes da existência do servidor proxy.

O tráfego que geram é automaticamente redirecionado para o servidor proxy para processamento.

Visão Geral do Mecanismo de Funcionamento

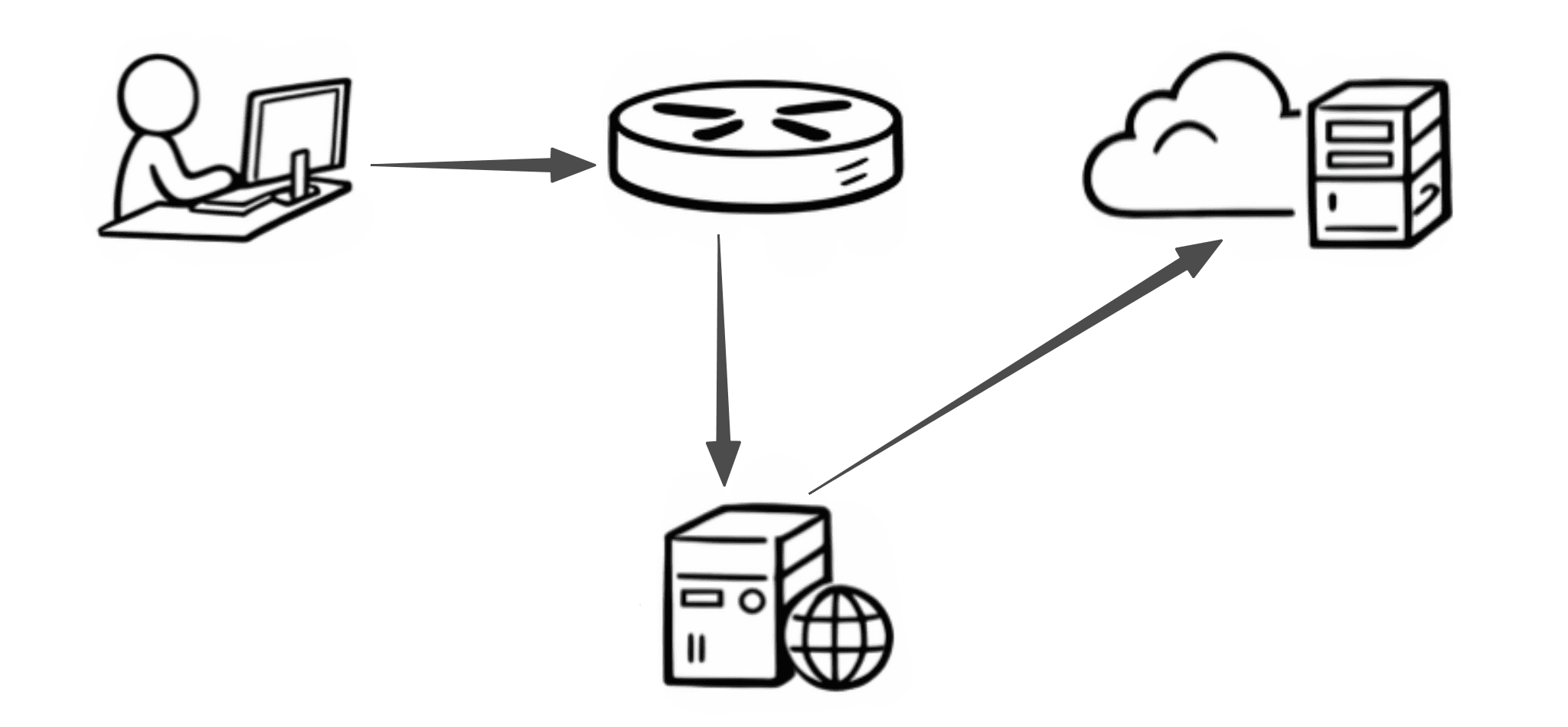

Os proxies transparentes são tipicamente implantados na saída da rede (como roteadores ou gateways).

1. Interceptação: Quando um cliente inicia uma solicitação externa, o pacote de dados primeiro chega ao dispositivo gateway.

2. Redirecionamento: O gateway intercepta o tráfego com base em regras predefinidas (como o iptables ou nftables do Linux) e redireciona para um serviço proxy local ou designado.

3. Processamento: O serviço proxy assume a conexão e inicia o acesso ao servidor de destino em nome do cliente com base no conteúdo da solicitação.

4. Retorno: A resposta do servidor de destino é retornada ao cliente via proxy.

Para o cliente, todo o processo de comunicação permanece "transparente", parecendo que está conectado diretamente ao servidor de destino.

Vantagens dos Proxies Transparentes

1. Acesso Sem Configuração

Este é o maior ponto de venda dos proxies transparentes. Para os administradores, não há necessidade de configurar manualmente proxies em centenas ou milhares de dispositivos terminais, reduzindo significativamente os custos operacionais.

Para os usuários, desde que se conectem à rede, todas as funções de aceleração, filtragem ou auditoria entram em vigor imediatamente.

2. Suporte a Dispositivos e Aplicações Cruzadas

Muitos dispositivos de casa inteligente (como TVs inteligentes e alto-falantes inteligentes) ou softwares legados não suportam configurações manuais de proxy.

Proxies transparentes podem interceptar o tráfego na camada de rede (L3/L4), permitindo que cubram forçadamente todo o tráfego, alcançando verdadeiramente um estilo de rede "bucket familiar".

3. Gestão e Auditoria Centralizadas

Em ambientes empresariais, proxies transparentes podem servir como um nó central para implementar uniformemente políticas de segurança.

Por exemplo, proibindo o acesso a domínios maliciosos, escaneamento em tempo real para vírus no tráfego, registro de logs de acesso, etc., enquanto os funcionários não podem contornar a supervisão cancelando as configurações de proxy do navegador.

4. Melhoria da Eficiência da Rede (Mecanismo de Cache)

Ao introduzir funções de cache (como o Squid) em proxies transparentes, recursos estáticos comumente usados (imagens, pacotes de atualização) podem ser armazenados localmente.

Quando vários usuários acessam o mesmo conteúdo, o proxy retorna diretamente o cache, economizando largura de banda e reduzindo a latência.

Desvantagens e Desafios Potenciais

Embora os proxies transparentes pareçam perfeitos, eles também enfrentam muitos problemas complicados na implantação real:

1. Conflito com Certificados e Criptografia (HTTPS)

Este é o maior desafio que os proxies transparentes enfrentam atualmente.

Como o HTTPS é projetado para prevenir ataques de homem no meio (MITM), o comportamento de interceptar tráfego por proxies transparentes é essencialmente uma forma de operação de homem no meio.

Se for apenas um simples encaminhamento de tráfego, o proxy não pode ler conteúdo criptografado.

Se a filtragem de conteúdo for necessária (como bloquear URLs específicas), o proxy deve instalar um certificado raiz autoassinado (CA), o que é complicado de operar em dispositivos móveis e apresenta riscos de segurança.

2. Gargalos de Desempenho

Como todo o tráfego de rede deve passar pelo processo de interceptação e descompactação no gateway, isso coloca altas exigências no hardware do gateway (CPU e memória). Se o serviço proxy falhar, o risco de desconexão da rede para toda a rede local também aumentará.

3. Problemas de Falsificação de IP e Rastreabilidade

Embora os proxies transparentes operem na camada de transporte, se configurados incorretamente, o servidor de destino verá o IP do servidor proxy em vez do IP real do cliente. Isso pode levar a erros de julgamento em certos sistemas de autenticação ou controle de risco baseados em IP.

Casos de Uso Típicos

1. Gestão de Segurança de Redes Empresariais

Muitas empresas usam proxies transparentes para implementar DLP (Prevenção de Perda de Dados). Ao interceptar o tráfego de saída dos funcionários, o sistema pode identificar e bloquear automaticamente uploads de documentos contendo palavras-chave sensíveis ou segredos da empresa.

2. Aceleração de Gateway para Casa/Pequeno Escritório

Em círculos de entusiastas, proxies transparentes são frequentemente implantados usando "roteadores de desvio" ou "roteadores principais." Ao configurar regras de desvio no gateway, o seguinte pode ser alcançado:

· Aceleração automática para acesso no exterior (como acelerar o GitHub).

· Bloqueio total de anúncios na rede: removendo nomes de domínio de anúncios antes que o tráfego entre no dispositivo.

3. Portal Cativo para Autenticação de Wi-Fi Público

A página de login que redireciona automaticamente após conectar-se ao Wi-Fi em aeroportos ou hotéis é alimentada por proxies transparentes. Ela intercepta sua solicitação HTTP inicial e força você a redirecionar para o gateway de autenticação.

4. Filtragem de Conteúdo em Instituições Educacionais e de Pesquisa

Bibliotecas escolares frequentemente usam proxies transparentes para restringir o acesso a categorias específicas de sites ou fornecer uma saída unificada para acesso fora do campus a recursos acadêmicos (como IEEE, CNKI).

Proxy Transparente vs. Proxy Explícito

Proxy Transparente: Os usuários não precisam de nenhuma configuração; o tráfego é automaticamente interceptado e encaminhado para o servidor proxy pela rede.

Proxy Explícito: Isso se refere ao IP de proxy que usuários comuns compram, que precisa ser configurado ativamente no sistema ou software endereço de proxy (IP + porta).

| Dimensão | Proxy Transparente | Proxy Explícito |

|---|---|---|

| Necessidade de Configuração | ❌ Não | ✅ Sim |

| Consciência do Usuário | ❌ Desconhecido | ✅ Conhecido |

| Controle | Administrador de Rede | Usuário |

| Suporte à Anonimidade | ❌ Geralmente Não Suportado | ✅ Suportado |

| Local de Implantação | Camada de Rede (Gateway/Filtro de Pacotes) | Cliente (Navegador/Sistema) |

| Usos Típicos | Controle, Filtragem, Cache | Acesso, Desenvolvimento, Privacidade |

Conclusão

Através deste artigo, você adquiriu uma compreensão geral dos conceitos básicos, princípios e aplicações dos proxies transparentes. Para gerentes técnicos, escolher um proxy transparente significa escolher "controle mais forte";

para usuários comuns, entender os princípios de funcionamento dos proxies transparentes ajuda a equilibrar melhor a experiência online com a privacidade pessoal em um ambiente de rede cada vez mais complexo.

Se você deseja explorar mais conhecimentos relacionados a proxies, como as diferenças entre diferentes tipos de proxies, métodos de implantação reais ou como escolher e otimizar em cenários específicos, você pode encontrar análises mais sistemáticas e guias práticos em nosso site.