Guide complet des proxys transparents : avantages, inconvénients et cas d'utilisation

Dans la technologie réseau de plus en plus complexe d'aujourd'hui, le terme "proxy" n'est plus nouveau.

Cependant, parmi les différents modes de proxy, le "proxy transparent" est devenu une technologie clé dans des scénarios tels que le réseau d'entreprise, la gestion du Wi-Fi public et l'accélération de la passerelle domestique en raison de sa caractéristique de ne nécessiter aucune configuration client.

Cet article analysera en profondeur les principes de fonctionnement, les avantages et inconvénients clés des proxys transparents, ainsi que les scénarios d'application typiques dans la vie réelle.

Qu'est-ce qu'un proxy transparent ?

Proxy transparent (Proxy transparent), également connu sous le nom de "proxy d'interception" ou "proxy forcé".

Sa définition principale réside dans le mot "transparent" : les clients (tels que les téléphones et les ordinateurs) n'ont pas besoin de faire de réglages de protocole proxy, et peuvent même ne pas être conscients de l'existence du serveur proxy.

Le trafic qu'ils génèrent est automatiquement redirigé vers le serveur proxy pour traitement.

Aperçu du mécanisme de fonctionnement

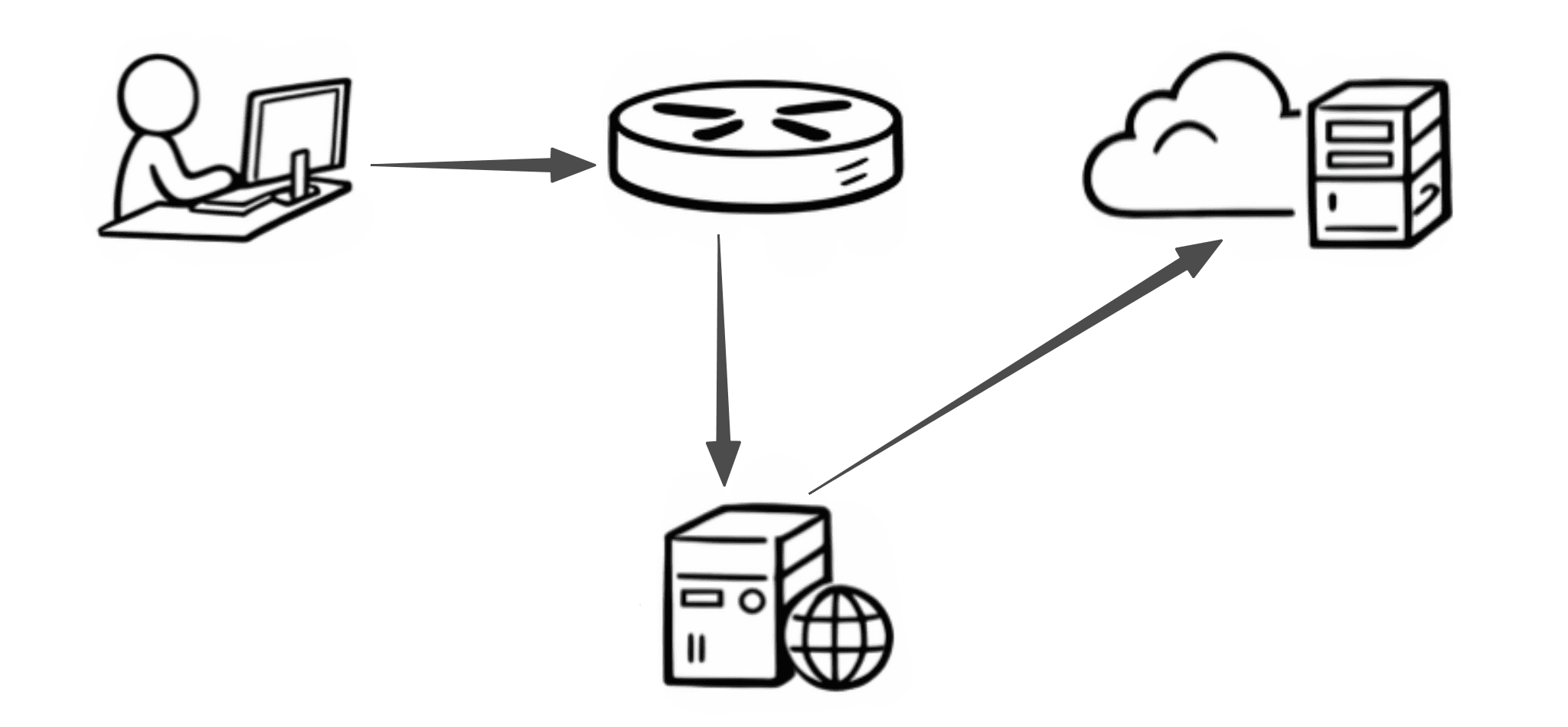

Les proxys transparents sont généralement déployés à la sortie du réseau (comme les routeurs ou passerelles).

1. Interception : Lorsque un client initie une demande externe, le paquet de données atteint d'abord l'appareil de passerelle.

2. Redirection : La passerelle intercepte le trafic en fonction de règles prédéfinies (comme iptables ou nftables) et le redirige vers un service proxy local ou désigné.

3. Traitement : Le service proxy prend en charge la connexion et initie l'accès au serveur cible au nom du client en fonction du contenu de la demande.

4. Retour : La réponse du serveur cible est renvoyée au client via le proxy.

Pour le client, l'ensemble du processus de communication reste "transparent", apparaissant comme s'il était directement connecté au serveur cible.

Avantages des proxys transparents

1. Accès sans configuration

C'est le plus grand atout des proxys transparents.

Pour les administrateurs, il n'est pas nécessaire de configurer manuellement des proxys sur des centaines ou des milliers de dispositifs terminaux, ce qui réduit considérablement les coûts opérationnels.

Pour les utilisateurs, tant qu'ils se connectent au réseau, toutes les fonctions d'accélération, de filtrage ou d'audit prennent effet immédiatement.

2. Support inter-appareils et inter-applications

De nombreux appareils intelligents (comme les téléviseurs intelligents et les haut-parleurs intelligents) ou des logiciels anciens ne prennent pas en charge les réglages de proxy manuels.

Les proxys transparents peuvent intercepter le trafic au niveau réseau (L3/L4), permettant de couvrir de manière forcée tout le trafic, atteignant véritablement un style de prise en charge "familial" du réseau.

3. Gestion et audit centralisés

Dans les environnements d'entreprise, les proxys transparents peuvent servir de nœud central pour mettre en œuvre uniformément des politiques de sécurité.

Par exemple, interdire l'accès à des domaines malveillants, scanner en temps réel les virus dans le trafic, enregistrer les journaux d'accès, etc., tandis que les employés ne peuvent pas contourner la supervision en annulant les réglages de proxy du navigateur.

4. Amélioration de l'efficacité du réseau (mécanisme de mise en cache)

En introduisant des fonctions de mise en cache (comme Squid) dans les proxys transparents, les ressources statiques couramment utilisées (images, paquets de mise à jour) peuvent être stockées localement.

Lorsque plusieurs utilisateurs accèdent au même contenu, le proxy renvoie directement le cache, économisant de la bande passante et réduisant la latence.

Inconvénients et défis potentiels

Bien que les proxys transparents semblent parfaits, ils rencontrent également de nombreux problèmes délicats dans le déploiement réel :

1. Conflit avec les certificats et le chiffrement (HTTPS)

C'est le plus grand défi auquel sont actuellement confrontés les proxys transparents. Étant donné que HTTPS est conçu pour prévenir les attaques de type homme du milieu (MITM), le comportement d'interception du trafic par les proxys transparents est essentiellement une forme d'opération homme du milieu.

S'il s'agit simplement d'un transfert de trafic, le proxy ne peut pas lire le contenu chiffré.

Si un filtrage de contenu est nécessaire (comme bloquer des URL spécifiques), le proxy doit installer un certificat racine auto-signé (CA), ce qui est fastidieux à opérer sur des appareils mobiles et pose des risques de sécurité.

2. Goulots d'étranglement de performance

Puisque tout le trafic réseau doit passer par le processus d'interception et de déballage à la passerelle, cela impose des exigences élevées sur le matériel de la passerelle (CPU et mémoire).

Si le service proxy tombe en panne, le risque de déconnexion du réseau pour l'ensemble du réseau local augmentera également.

3. Problèmes de falsification d'IP et de traçabilité

Bien que les proxys transparents fonctionnent au niveau de transport, s'ils sont mal configurés, le serveur cible verra l'IP du serveur proxy plutôt que l'IP réelle du client. Cela peut entraîner des erreurs de jugement dans certains systèmes d'authentification ou de contrôle des risques basés sur l'IP.

Cas d'utilisation typiques

1. Gestion de la sécurité des réseaux d'entreprise

De nombreuses entreprises utilisent des proxys transparents pour mettre en œuvre DLP (Prévention de la perte de données).

En interceptant le trafic sortant des employés, le système peut automatiquement identifier et bloquer les téléchargements de documents contenant des mots-clés sensibles ou des secrets d'entreprise.

2. Accélération de la passerelle domestique / petit bureau

Dans les cercles d'enthousiastes, les proxys transparents sont souvent déployés à l'aide de "routeurs de contournement" ou "routeurs principaux". En configurant des règles de diversion à la passerelle, les éléments suivants peuvent être réalisés :

· Accélération automatique pour l'accès à l'étranger (comme accélérer GitHub).

· Blocage complet des publicités sur le réseau : suppression des noms de domaine publicitaires avant que le trafic n'entre dans l'appareil.

3. Portail captif pour l'authentification Wi-Fi public

La page de connexion qui vous redirige automatiquement après vous être connecté au Wi-Fi dans les aéroports ou les hôtels est alimentée par des proxys transparents. Elle intercepte votre demande HTTP initiale et vous force à vous rediriger vers la passerelle d'authentification.

4. Filtrage de contenu dans les établissements d'enseignement et de recherche

Les bibliothèques scolaires utilisent souvent des proxys transparents pour restreindre l'accès à des catégories spécifiques de sites Web ou fournir une sortie unifiée pour l'accès hors campus aux ressources académiques (comme IEEE, CNKI).

Proxy transparent vs. Proxy explicite

Proxy transparent : Les utilisateurs n'ont besoin d'aucune configuration ; le trafic est automatiquement intercepté et redirigé vers le serveur proxy par le réseau.

Proxy explicite : Cela fait référence à l'IP de proxy que les utilisateurs généraux achètent, ce qui doit être configuré activement dans le système ou le logiciel d'adresse de proxy (IP + port).

| Dimension | Proxy transparent | Proxy explicite |

|---|---|---|

| Besoin de configuration | ❌ Non | ✅ Oui |

| Connaissance de l'utilisateur | ❌ Inconscient | ✅ Conscient |

| Contrôle | Administrateur réseau | Utilisateur |

| Support pour l'anonymat | ❌ Généralement non pris en charge | ✅ Pris en charge |

| Lieu de déploiement | Couches réseau (Passerelle / Pare-feu) | Client (Navigateur / Système) |

| Utilisations typiques | Contrôle, Filtrage, Mise en cache | Accès, Développement, Confidentialité |

Conclusion

À travers cet article, vous avez acquis une compréhension générale des concepts de base, des principes et des applications des proxys transparents. Pour les responsables techniques, choisir un proxy transparent signifie choisir "un contrôle plus fort" ;

pour les utilisateurs ordinaires, comprendre les principes de fonctionnement des proxys transparents aide à mieux équilibrer l'expérience en ligne avec la vie privée personnelle dans un environnement réseau de plus en plus complexe.

Si vous souhaitez explorer davantage les connaissances liées aux proxys, telles que les différences entre les différents types de proxys, les méthodes de déploiement réelles ou comment choisir et optimiser dans des scénarios spécifiques, vous pouvez trouver des analyses plus systématiques et des guides pratiques sur notre site web.