Guía Completa sobre Proxies Transparentes: Ventajas, Desventajas y Casos de Uso

En la tecnología de red cada vez más compleja de hoy, el término "proxy" ya no es nuevo.

Sin embargo, entre los diversos modos de proxy, el "proxy transparente" se ha convertido en una tecnología central en escenarios como redes empresariales, gestión de Wi-Fi público y aceleración de puerta de enlace doméstica debido a su característica de no requerir configuración del cliente.

Este artículo analizará en profundidad los principios de funcionamiento, las ventajas y desventajas centrales de los proxies transparentes, así como los escenarios de aplicación típicos en la vida real.

¿Qué es un Proxy Transparente?

Proxy Transparente (Proxy Transparente), también conocido como "proxy de interceptación" o "proxy forzado".

Su definición central radica en la palabra "transparente": los clientes (como teléfonos y computadoras) no necesitan realizar ninguna configuración del protocolo de proxy, y pueden no ser conscientes de la existencia del servidor proxy. El tráfico que generan se redirige automáticamente al servidor proxy para su procesamiento.

Resumen Breve del Mecanismo de Funcionamiento

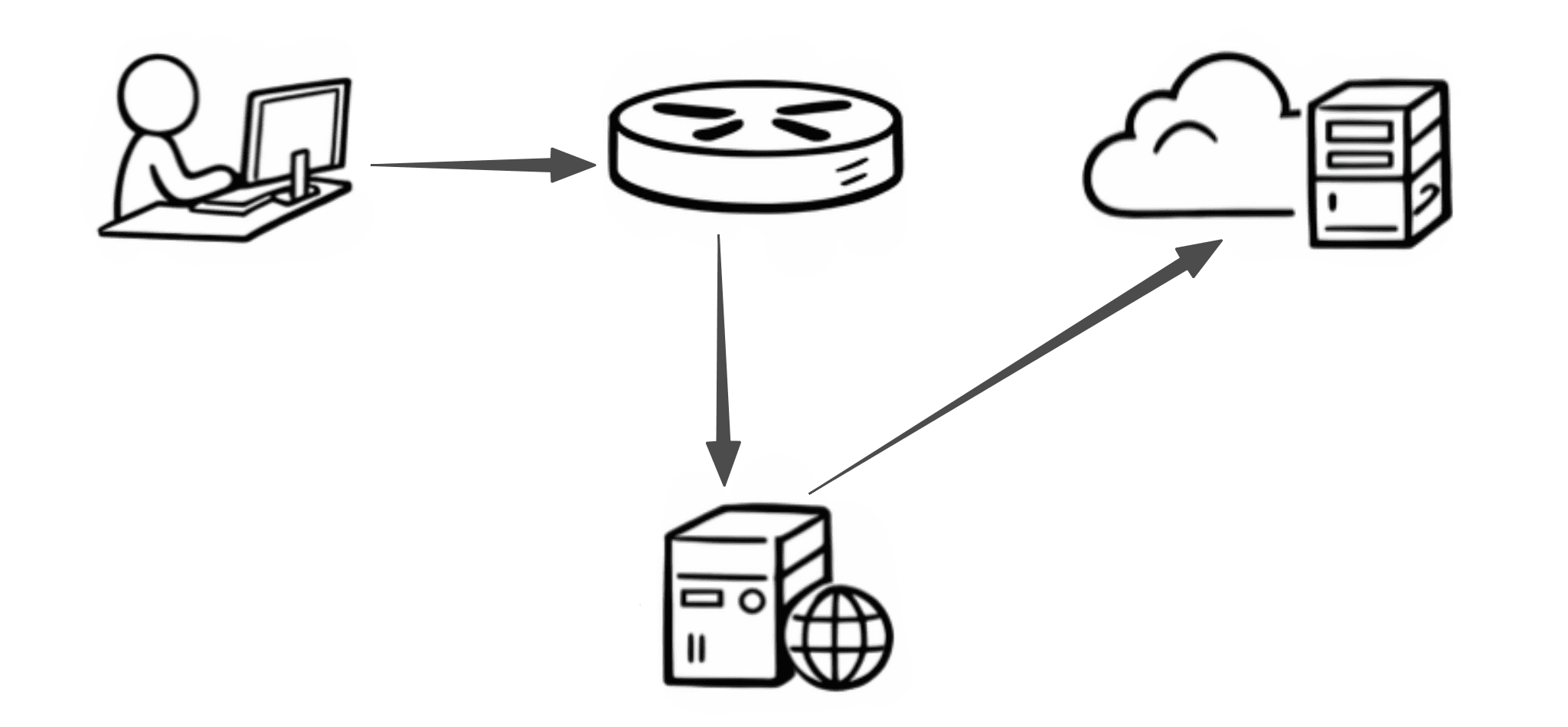

Los proxies transparentes se implementan típicamente en la salida de la red (como en routers o puertas de enlace).

1. Intercepción: Cuando un cliente inicia una solicitud externa, el paquete de datos primero llega al dispositivo de puerta de enlace.

2. Redirección: La puerta de enlace intercepta el tráfico según reglas preestablecidas (como iptables o nftables) y lo redirige a un servicio proxy local o designado.

3. Procesamiento: El servicio proxy toma el control de la conexión e inicia el acceso al servidor objetivo en nombre del cliente según el contenido de la solicitud.

4. Retorno: La respuesta del servidor objetivo se devuelve al cliente a través del proxy.

Para el cliente, todo el proceso de comunicación sigue siendo "transparente", pareciendo como si estuviera conectado directamente al servidor objetivo.

Ventajas de los Proxies Transparentes

1. Acceso Sin Configuración

Este es el mayor punto de venta de los proxies transparentes. Para los administradores, no es necesario configurar manualmente proxies en cientos o miles de dispositivos terminales, lo que reduce significativamente los costos operativos.

Para los usuarios, mientras se conecten a la red, todas las funciones de aceleración, filtrado o auditoría entran en efecto de inmediato.

2. Soporte Multidispositivo y Multiactividad

Muchos dispositivos de hogar inteligente (como televisores inteligentes y altavoces inteligentes) o software heredado no soportan configuraciones de proxy manuales.

Los proxies transparentes pueden interceptar el tráfico en la capa de red (L3/L4), permitiendo cubrir forzosamente todo el tráfico, logrando verdaderamente un estilo de red de "paquete familiar".

3. Gestión y Auditoría Centralizadas

En entornos empresariales, los proxies transparentes pueden servir como un nodo central para implementar uniformemente políticas de seguridad.

Por ejemplo, prohibir el acceso a dominios maliciosos, escaneo en tiempo real de virus en el tráfico, grabación de registros de acceso, etc., mientras que los empleados no pueden eludir la supervisión cancelando las configuraciones de proxy del navegador.

4. Mejora de la Eficiencia de la Red (Mecanismo de Caché)

Al introducir funciones de caché (como Squid) en los proxies transparentes, los recursos estáticos comúnmente utilizados (imágenes, paquetes de actualización) pueden almacenarse localmente.

Cuando múltiples usuarios acceden al mismo contenido, el proxy devuelve directamente la caché, ahorrando ancho de banda y reduciendo la latencia.

Desventajas y Desafíos Potenciales

Aunque los proxies transparentes parecen perfectos, también enfrentan muchos problemas complicados en la implementación real:

1. Conflicto con Certificados y Cifrado (HTTPS)

Este es el mayor desafío que enfrentan actualmente los proxies transparentes. Dado que HTTPS está diseñado para prevenir ataques de intermediarios (MITM), el comportamiento de interceptar tráfico por parte de los proxies transparentes es esencialmente una forma de operación de intermediario.

Si solo se trata de reenvío de tráfico simple, el proxy no puede leer contenido cifrado.

Si se requiere filtrado de contenido (como bloquear URL específicas), el proxy debe instalar un certificado raíz autofirmado (CA), lo cual es engorroso de operar en dispositivos móviles y presenta riesgos de seguridad.

2. Cuellos de Botella de Rendimiento

Dado que todo el tráfico de red debe pasar por el proceso de interceptación y descompresión en la puerta de enlace, esto impone altas demandas en el hardware de la puerta de enlace (CPU y memoria). Si el servicio proxy falla, el riesgo de desconexión de la red para toda la red local también aumentará.

3. Problemas de Suplantación de IP y Trazabilidad

Aunque los proxies transparentes operan en la capa de transporte, si se configuran incorrectamente, el servidor objetivo verá la IP del servidor proxy en lugar de la IP real del cliente. Esto puede llevar a errores de juicio en ciertos sistemas de autenticación o control de riesgos basados en IP.

Casos de Uso Típicos

1. Gestión de Seguridad de Redes Empresariales

Muchas empresas utilizan proxies transparentes para implementar DLP (Prevención de Pérdida de Datos). Al interceptar el tráfico saliente de los empleados, el sistema puede identificar y bloquear automáticamente las cargas de documentos que contienen palabras clave sensibles o secretos de la empresa.

2. Aceleración de Puertas de Enlace para Hogares/Pequeñas Oficinas

En círculos de entusiastas, los proxies transparentes a menudo se implementan utilizando "routers de bypass" o "routers principales." Al configurar reglas de desvío en la puerta de enlace, se puede lograr lo siguiente:

· Aceleración automática para acceso en el extranjero (como acelerar GitHub).

· Bloqueo total de anuncios en la red: eliminando nombres de dominio de anuncios antes de que el tráfico ingrese al dispositivo.

3. Portal Captivo para Autenticación de Wi-Fi Público

La página de inicio de sesión que te redirige automáticamente después de conectarte a Wi-Fi en aeropuertos u hoteles es impulsada por proxies transparentes. Intercepta tu solicitud HTTP inicial y te obliga a redirigirte a la puerta de enlace de autenticación.

4. Filtrado de Contenido en Instituciones Educativas y de Investigación

Las bibliotecas escolares a menudo utilizan proxies transparentes para restringir el acceso a categorías específicas de sitios web o proporcionar una salida unificada para el acceso fuera del campus a recursos académicos (como IEEE, CNKI).

Proxy Transparente vs. Proxy Explícito

Proxy Transparente: Los usuarios no necesitan ninguna configuración; el tráfico es interceptado y reenviado automáticamente al servidor proxy por la red.

Proxy Explícito: Esto se refiere a la IP de proxy que los usuarios generales compran, que necesita ser configurada activamente en el sistema o software dirección de proxy (IP + puerto).

| Dimensión | Proxy Transparente | Proxy Explícito |

|---|---|---|

| Necesidad de Configuración | ❌ No | ✅ Sí |

| Conciencia del Usuario | ❌ Inconsciente | ✅ Consciente |

| Control | Administrador de Red | Usuario |

| Soporte para Anonimato | ❌ Generalmente No Soportado | ✅ Soportado |

| Ubicación de Implementación | Capa de Red (Puerta de Enlace/Cortafuegos) | Cliente (Navegador/Sistema) |

| Usos Típicos | Control, Filtrado, Caché | Acceso, Desarrollo, Privacidad |

Conclusión

A través de este artículo, has adquirido una comprensión general de los conceptos básicos, principios y aplicaciones de los proxies transparentes. Para los gerentes técnicos, elegir un proxy transparente significa elegir "un control más fuerte";

para los usuarios comunes, entender los principios de funcionamiento de los proxies transparentes ayuda a equilibrar mejor la experiencia en línea con la privacidad personal en un entorno de red cada vez más complejo.

Si deseas explorar más sobre conocimientos relacionados con proxies, como las diferencias entre diferentes tipos de proxies, métodos de implementación reales, o cómo elegir y optimizar en escenarios específicos, puedes encontrar análisis más sistemáticos y guías prácticas en nuestro sitio web.