Vollständiger Leitfaden zu transparenten Proxys: Vor- und Nachteile sowie Anwendungsfälle

In der heutigen, zunehmend komplexen Netzwerktechnologie ist der Begriff "Proxy" nicht mehr neu.

Unter den verschiedenen Proxy-Modi hat sich jedoch der "transparente Proxy" aufgrund seiner Eigenschaft, keine Client-Konfiguration zu erfordern, zu einer Kerntechnologie in Szenarien wie Unternehmensnetzwerken, öffentlichem WLAN-Management und Heimgateway-Beschleunigung entwickelt.

Dieser Artikel wird die Funktionsprinzipien, Kernvorteile und -nachteile transparenter Proxys sowie typische Anwendungsszenarien im realen Leben eingehend analysieren.

Was ist ein transparenter Proxy?

Transparenter Proxy (Transparenter Proxy), auch bekannt als "abfangender Proxy" oder "erzwungener Proxy".

Seine Kerndefinition liegt im Wort "transparent": Clients (wie Telefone und Computer) müssen keine Proxy-Protokolleinstellungen vornehmen und sind sich möglicherweise nicht einmal der Existenz des Proxy-Servers bewusst. Der Datenverkehr, den sie erzeugen, wird automatisch an den Proxy-Server zur Verarbeitung umgeleitet.

Kurzer Überblick über den Arbeitsmechanismus

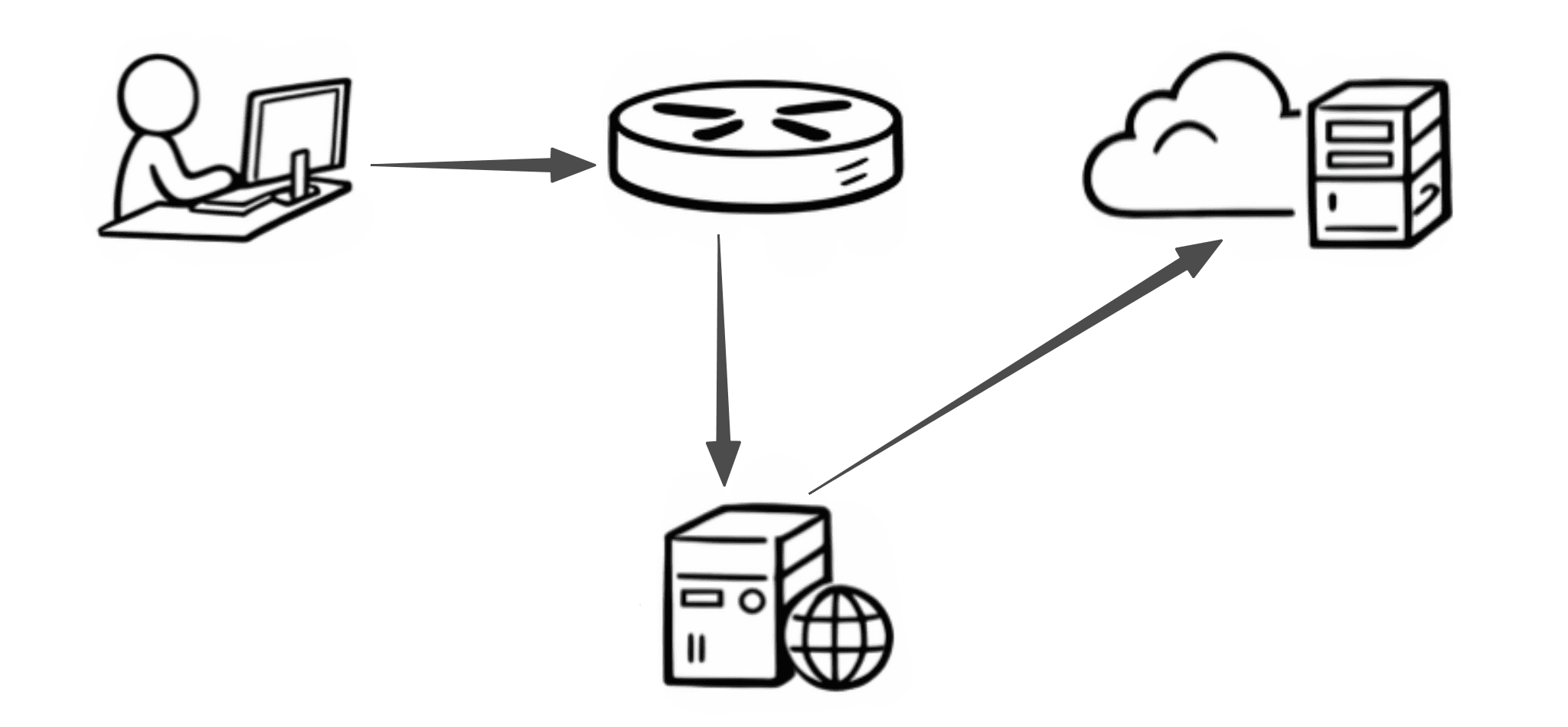

Transparente Proxys werden typischerweise am Netzwerk-Ausgang (wie Routern oder Gateways) bereitgestellt.

1. Abfangen: Wenn ein Client eine externe Anfrage initiiert, erreicht das Datenpaket zuerst das Gateway-Gerät.

2. Umleitung: Das Gateway fängt den Datenverkehr basierend auf vordefinierten Regeln (wie Linux's iptables oder nftables) ab und leitet ihn an einen lokalen oder bestimmten Proxy-Dienst weiter.

3. Verarbeitung: Der Proxy-Dienst übernimmt die Verbindung und initiiert den Zugriff auf den Zielserver im Auftrag des Clients basierend auf dem Anfrageinhalt.

4. Rückgabe: Die Antwort vom Zielserver wird über den Proxy an den Client zurückgegeben.

Für den Client bleibt der gesamte Kommunikationsprozess "transparent" und erscheint so, als wäre er direkt mit dem Zielserver verbunden.

Vorteile transparenter Proxys

1. Null-Konfigurationszugang

Dies ist das größte Verkaufsargument transparenter Proxys. Für Administratoren ist es nicht erforderlich, Proxys auf Hunderten oder Tausenden von Endgeräten manuell einzurichten, was die Betriebskosten erheblich senkt.

Für Benutzer, solange sie mit dem Netzwerk verbunden sind, treten alle Beschleunigungs-, Filter- oder Prüfungsfunktionen sofort in Kraft.

2. Unterstützung für mehrere Geräte und Anwendungen

Viele Smart-Home-Geräte (wie Smart-TVs und Smart-Lautsprecher) oder ältere Software unterstützen keine manuellen Proxy-Einstellungen.

Transparente Proxys können den Datenverkehr auf der Netzwerkebene (L3/L4) abfangen, wodurch sie den gesamten Datenverkehr zwangsweise abdecken und wirklich eine "Familienbündel"-Netzwerkübernahme erreichen.

3. Zentrale Verwaltung und Prüfung

In Unternehmensumgebungen können transparente Proxys als zentrale Knoten fungieren, um Sicherheitsrichtlinien einheitlich umzusetzen.

Zum Beispiel den Zugriff auf bösartige Domains zu verbieten, den Datenverkehr in Echtzeit auf Viren zu scannen, Zugriffsprotokolle aufzuzeichnen usw., während Mitarbeiter die Aufsicht nicht umgehen können, indem sie die Proxy-Einstellungen des Browsers abbrechen.

4. Verbesserte Netzwerkeffizienz (Caching-Mechanismus)

Durch die Einführung von Caching-Funktionen (wie Squid) in transparenten Proxys können häufig verwendete statische Ressourcen (Bilder, Update-Pakete) lokal gespeichert werden. Wenn mehrere Benutzer auf denselben Inhalt zugreifen, gibt der Proxy direkt den Cache zurück, spart Bandbreite und reduziert die Latenz.

Potenzielle Nachteile und Herausforderungen

Obwohl transparente Proxys perfekt erscheinen, stehen sie bei der tatsächlichen Bereitstellung vor vielen kniffligen Problemen:

1. Konflikt mit Zertifikaten und Verschlüsselung (HTTPS)

Dies ist die größte Herausforderung, vor der transparente Proxys derzeit stehen.

Da HTTPS entwickelt wurde, um Man-in-the-Middle-Angriffe (MITM) zu verhindern, ist das Verhalten des Abfangens von Datenverkehr durch transparente Proxys im Wesentlichen eine Form der Man-in-the-Middle-Operation.

Wenn es sich nur um eine einfache Datenverkehrsweiterleitung handelt, kann der Proxy den verschlüsselten Inhalt nicht lesen.

Wenn eine Inhaltsfilterung erforderlich ist (z. B. das Blockieren bestimmter URLs), muss der Proxy ein selbstsigniertes Root-Zertifikat (CA) installieren, was auf mobilen Geräten umständlich zu handhaben ist und Sicherheitsrisiken birgt.

2. Leistungsengpässe

Da der gesamte Netzwerkverkehr den Abfang- und Entpackungsprozess am Gateway durchlaufen muss, stellt dies hohe Anforderungen an die Hardware des Gateways (CPU und Speicher). Wenn der Proxy-Dienst ausfällt, steigt auch das Risiko einer Netzwerkunterbrechung für das gesamte lokale Netzwerk.

3. IP-Spoofing und Rückverfolgbarkeitsprobleme

Obwohl transparente Proxys auf der Transportschicht arbeiten, wird der Zielserver, wenn sie falsch konfiguriert sind, die IP des Proxy-Servers anstelle der echten Client-IP sehen. Dies kann zu Fehlurteilen in bestimmten IP-basierten Authentifizierungs- oder Risikokontrollsystemen führen.

Typische Anwendungsfälle

1. Sicherheitsmanagement im Unternehmensnetzwerk

Viele Unternehmen nutzen transparente Proxys zur Implementierung von DLP (Data Loss Prevention). Durch das Abfangen des ausgehenden Datenverkehrs der Mitarbeiter kann das System automatisch Dokumenten-Uploads mit sensiblen Schlüsselwörtern oder Unternehmensgeheimnissen identifizieren und blockieren.

2. Beschleunigung von Heim-/Kleinbüro-Gateways

In Enthusiasten-Kreisen werden transparente Proxys oft mit "Bypass-Routern" oder "Haupt-Routern" bereitgestellt. Durch die Konfiguration von Umleitungsregeln am Gateway können folgende Ziele erreicht werden:

· Automatische Beschleunigung für den Zugriff aus dem Ausland (z. B. Geschwindigkeitssteigerung von GitHub).

· Vollständige Werbeblockierung im Netzwerk: Entfernen von Werbedomainnamen, bevor der Datenverkehr das Gerät erreicht.

3. Captive Portal für die Authentifizierung von öffentlichem WLAN

Die Anmeldeseite, die Sie nach der Verbindung mit WLAN an Flughäfen oder in Hotels automatisch umleitet, wird von transparenten Proxys unterstützt. Sie fängt Ihre ursprüngliche HTTP-Anfrage ab und zwingt Sie zur Umleitung zum Authentifizierungsgateway.

4. Inhaltsfilterung in Bildungs- und Forschungseinrichtungen

Schulbibliotheken verwenden häufig transparente Proxys, um den Zugriff auf bestimmte Kategorien von Websites einzuschränken oder einen einheitlichen Ausgang für den Zugriff auf akademische Ressourcen außerhalb des Campus (wie IEEE, CNKI) bereitzustellen.

Transparenter Proxy vs. expliziter Proxy

Transparenter Proxy: Benutzer benötigen keine Konfiguration; der Datenverkehr wird automatisch abgefangen und vom Netzwerk an den Proxy-Server weitergeleitet.

Expliziter Proxy: Dies bezieht sich auf die Proxy-IP, die allgemeine Benutzer erwerben, die aktiv im System oder in der Software konfiguriert werden muss Proxy-Adresse (IP + Port).

| Dimension | Transparenter Proxy | Expliziter Proxy |

|---|---|---|

| Konfigurationsbedarf | ❌ Nein | ✅ Ja |

| Benutzerbewusstsein | ❌ Unbewusst | ✅ Bewusst |

| Kontrolle | Netzwerkadministrator | Benutzer |

| Unterstützung für Anonymität | ❌ Allgemein nicht unterstützt | ✅ Unterstützt |

| Bereitstellungsort | Netzwerkschicht (Gateway/Firewall) | Client (Browser/System) |

| Typische Anwendungen | Kontrolle, Filterung, Caching | Zugriff, Entwicklung, Datenschutz |

Fazit

Durch diesen Artikel haben Sie ein allgemeines Verständnis der grundlegenden Konzepte, Prinzipien und Anwendungen transparenter Proxys gewonnen. Für technische Manager bedeutet die Wahl eines transparenten Proxys, "stärkere Kontrolle" zu wählen;

für normale Benutzer hilft das Verständnis der Funktionsprinzipien transparenter Proxys, das Online-Erlebnis besser mit der persönlichen Privatsphäre in einer zunehmend komplexen Netzwerkumgebung in Einklang zu bringen.

Wenn Sie weiter in proxybezogene Kenntnisse eintauchen möchten, wie die Unterschiede zwischen verschiedenen Proxy-Typen, tatsächliche Bereitstellungsmethoden oder wie man in bestimmten Szenarien auswählt und optimiert, finden Sie auf unserer Website systematischere Analysen und praktische Leitfäden.