Einsteigerleitfaden für Proxy-IP: Was ist ein SOCKS5-Proxy?

SOCKS5-Proxy ist ein leistungsstarkes Netzwerktool. Wenn Sie überlegen, einen SOCKS5-Proxy zu verwenden, bietet Ihnen dieser Artikel eine ausführliche Einführung in seine Funktionsweise, Anwendungsbereiche, Vor- und Nachteile sowie die Nutzung. Schauen wir uns das genauer an.

Was ist ein SOCKS5-Proxy?

Ein SOCKS5-Proxy ist ein universeller Proxy-Server basierend auf dem SOCKS-Protokoll, der die Weiterleitung verschiedener Arten von Netzwerkverkehr unterstützt, einschließlich HTTP, HTTPS, FTP, SMTP und mehr. Er kann jede Art von Transportprotokoll verarbeiten und gilt als Gateway auf Verbindungsebene. Entwickelt wurde er 1990 von David Koblas und wurde zum offenen Internet-RFC-Standard.

Das SOCKS5-Protokoll arbeitet auf der Sitzungsschicht (Layer 5) des OSI-Modells. Im Gegensatz zu anderen Proxy-Protokollen ist SOCKS5 nicht von spezifischen Anwendungsprotokollen (wie HTTP) abhängig. Es arbeitet auf der Transportschicht und unterstützt TCP- und UDP-Verkehr.

Vorteile des SOCKS5-Proxys

Unterstützt mehrere Protokolle: Der SOCKS5-Proxy unterstützt nicht nur HTTP-Verkehr, sondern kann auch verschiedene Protokolle (wie FTP, SMTP, P2P usw.) verarbeiten und bietet so eine hohe Flexibilität.

Hohe Anonymität: Ein SOCKS5-Proxy verbirgt effektiv die echte IP-Adresse des Clients, erhöht die Anonymität des Nutzers und verhindert, dass Online-Aktivitäten nachverfolgt werden.

Niedrigere Latenz: Da der SOCKS5-Proxy die Daten nicht verändert, hat er eine geringere Latenz als andere Proxy-Protokolle (wie HTTP-Proxies), was ihn für Echtzeitanwendungen geeignet macht.

Unterstützt TCP und UDP: SOCKS5 unterstützt beide Transportprotokolle (TCP und UDP) und ist dadurch anpassungsfähiger für verschiedene Arten von Datenverkehr und Anwendungen.

Nachteile des SOCKS5-Proxys

Keine Verschlüsselung: Der SOCKS5-Proxy selbst verschlüsselt keine übertragenen Daten. Für höhere Sicherheit kann er zusammen mit VPNs oder SSL/TLS-Verschlüsselungsprotokollen verwendet werden.

Komplexere Konfiguration: Im Vergleich zu anderen Proxy-Protokollen kann die Einrichtung von SOCKS5 etwas komplizierter sein, insbesondere wenn es um Kompatibilitätsprobleme zwischen verschiedenen Protokollen und Anwendungen geht.

Nicht für alle Szenarien geeignet: Obwohl SOCKS5 mehrere Protokolle unterstützt, ist er bei der Filterung von Webverkehr, dem Caching von Inhalten und ähnlichen Funktionen nicht so leistungsfähig wie HTTP-Proxies.

Anwendungsgebiete des SOCKS5-Proxys

Aufgrund seiner hohen Flexibilität und Kompatibilität wird der SOCKS5-Proxy in verschiedenen Netzwerkanwendungen breit eingesetzt. Hier sind einige typische Anwendungsfälle:

1. Cross-Border E-Commerce und Marktüberwachung

Im Bereich des grenzüberschreitenden E-Commerce hilft der SOCKS5-Proxy Händlern, regionale Sperren und IP-Beschränkungen zu umgehen, um global auf Marktdaten, Produktpreise, Wettbewerbsanalysen und mehr zugreifen zu können. Durch die Nutzung unterschiedlicher IP-Adressen können E-Commerce-Plattformen Produktinformationen und Kundenbewertungen weltweit sammeln und so ihre Marketingstrategien optimieren.

2. Datenscraping und Webcrawler

Bei groß angelegten Datenscraping- und Webcrawler-Operationen bietet der SOCKS5-Proxy flexible IP-Wechsel und Anonymität, um Erkennung und Blockierung durch Zielwebseiten zu vermeiden. Mit IP-Rotation und Anonymität können Crawler Anti-Scraping-Mechanismen effektiv umgehen und kontinuierlich Daten extrahieren, ohne blockiert zu werden.

3. Online-Gaming und P2P-Dateifreigabe

Im Online-Gaming und bei P2P-Dateifreigaben optimiert der SOCKS5-Proxy das Netzwerk-Erlebnis durch stabile Verbindungen und Anonymität. Er reduziert die Latenz und schützt Nutzer vor Angriffen, insbesondere bei Anwendungen, die große Datenmengen und Verbindungen verarbeiten, wie Torrent-Downloads und Online-Spiele.

4. Sicherer Gebrauch von öffentlichen WLANs

Bei der Nutzung öffentlicher WLAN-Netzwerke bietet der SOCKS5-Proxy eine zusätzliche Sicherheitsebene. Er schützt Nutzer vor Man-in-the-Middle-Angriffen (MitM) und potenziellen Malware-Risiken und gewährleistet Privatsphäre und Sicherheit bei der Kommunikation.

Wie verwendet man einen SOCKS5-Proxy?

1. Wählen Sie einen SOCKS5-Proxy-Anbieter

Es ist wichtig, einen zuverlässigen SOCKS5-Proxy-Anbieter auszuwählen. Die Wahl sollte auf Ihren speziellen Anforderungen basieren. IPDeep bietet Proxies aus über 200 Ländern und Regionen, einschließlich Data Center Proxies und Residential Proxies.

2. SOCKS5-Proxy-Adresse erhalten

Sie können die Proxy-Informationen oder API-Links von der Proxy-IP-Plattform beziehen.

3. SOCKS5-Proxy-Einstellungen konfigurieren

SOCKS5-Proxy im Browser einrichten

Am Beispiel von Google Chrome können Sie den SOCKS5-Proxy wie folgt einrichten:

Öffnen Sie den Chrome-Browser.

Geben Sie chrome://settings/ in die Adressleiste ein und drücken Sie Enter.

Klicken Sie in der linken Seitenleiste auf „System“.

Klicken Sie auf „Proxy-Einstellungen Ihres Computers öffnen“.

Im Fenster „Internetoptionen“ klicken Sie auf die Registerkarte „Verbindungen“ und dann auf „LAN-Einstellungen“.

Im Fenster „LAN-Einstellungen“ aktivieren Sie „Proxyserver für LAN verwenden“.

Geben Sie im Feld „Adresse“ die IP-Adresse und den entsprechenden Port des SOCKS5-Proxys ein.

Falls Ihr Proxy eine Authentifizierung erfordert, aktivieren Sie „Für alle Protokolle denselben Proxyserver verwenden“ und geben Sie Benutzername und Passwort ein.

Klicken Sie auf „OK“, um die Einstellungen zu speichern.

SOCKS5-Proxy in Windows konfigurieren

Klicken Sie auf das Netzwerksymbol unten rechts auf dem Desktop und wählen Sie „Netzwerk- & Interneteinstellungen“.

Gehen Sie zu den Proxy-Einstellungen und suchen Sie den Abschnitt „Manuelle Proxy-Einrichtung“.

Aktivieren Sie „Proxyserver verwenden“ und geben Sie die SOCKS5-Proxy-IP und den Port ein.

Falls eine Authentifizierung nötig ist, geben Sie Benutzername und Passwort ein.

Speichern Sie die Einstellungen und schließen Sie das Fenster.

SOCKS5-Proxy in einer Anwendung konfigurieren

Am Beispiel des MostLogin Anti-Detection Browsers:

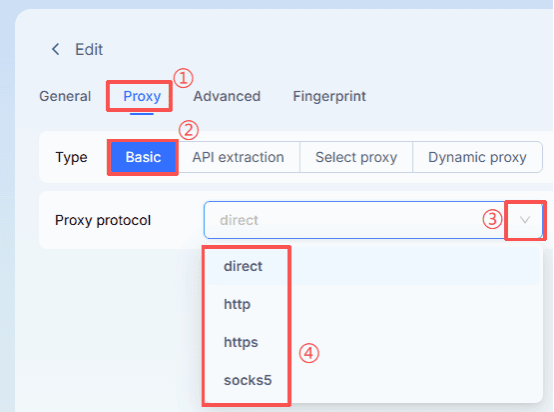

Öffnen Sie den MostLogin-Client und klicken Sie auf „Profil erstellen“.

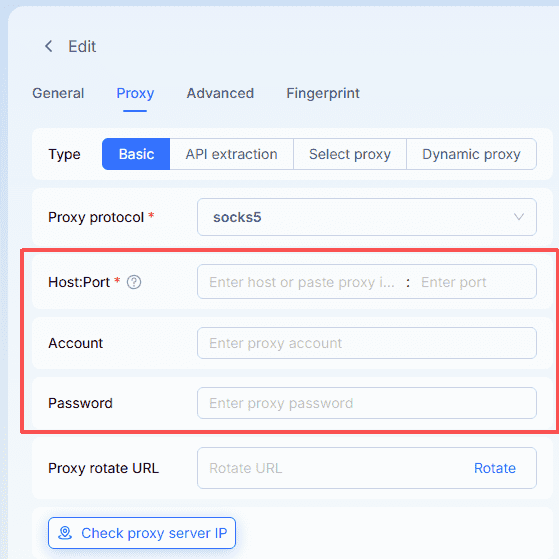

Klicken Sie auf „Proxy“ und wählen Sie „Basic“, dann wählen Sie Ihren Proxy-Typ aus der Dropdown-Liste.

Geben Sie Ihre Proxy-Daten in die vorgesehenen Felder ein.

Fazit

Der SOCKS5-Proxy ist ein leistungsstarkes Netzwerktool, das hohe Anonymität bietet, mehrere Protokolle unterstützt, geografische Beschränkungen umgeht und Netzwerkverbindungen optimiert. Ob im grenzüberschreitenden E-Commerce, beim Datenscraping, Online-Gaming oder zum Schutz der Privatsphäre in öffentlichen WLANs – der SOCKS5-Proxy hat ein breites Anwendungsspektrum. Ein Verständnis seiner Funktionsweise und Einsatzmöglichkeiten hilft Ihnen, dieses Tool optimal zu nutzen und Ihre Netzwerkerfahrung sowie Sicherheit zu verbessern.